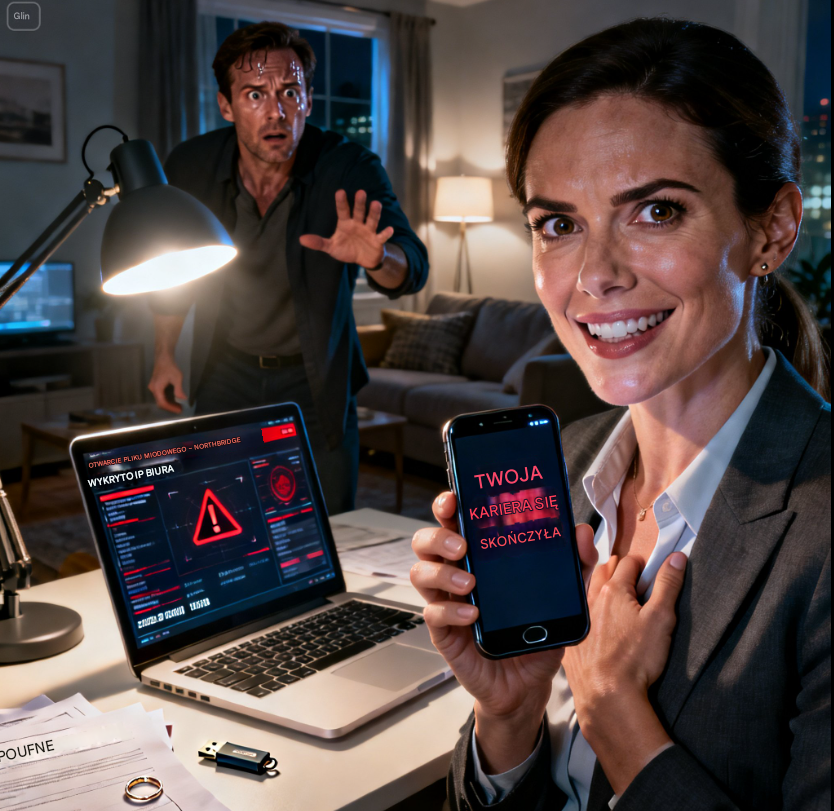

Marissa nie uśmiechnęła się, ale atmosfera rozmowy wyraźnie się zmieniła. „Elena” — powiedziała — „nie mów już nic na tej linii”. Dział prawny mnie wyciszył i zaczął prosić IT o numer zgłoszenia incydentu. Serce waliło mi jak oszalałe, a jednocześnie dłonie miałam zaskakująco spokojne. Brałam udział w wystarczającej liczbie przeglądów bezpieczeństwa, by wiedzieć, czym jest token kanarkowy, i co oznacza jego aktywacja z sieci konkurencji.

W ciągu dziesięciu minut do rozmowy dołączył Omar Reyes, szef bezpieczeństwa Helixgate. Udostępnił ekran z osią czasu zdarzeń. Honeyfile został utworzony w ramach rutynowych ćwiczeń dotyczących zagrożeń wewnętrznych, oznaczony unikalnym znakiem wodnym i ukrytą sygnaturą. O 9:14 sygnał wyszedł z zewnętrznego IP zarejestrowanego na biuro Northbridge na Midtown. O 9:16 pojawiło się kolejne wywołanie z innej podsieci — ktoś przekazał plik dalej wewnątrz firmy.

Omar zadał jedno pytanie, które znów ścisnęło mi żołądek: „Czy wiesz, jak ten plik opuścił twoje urządzenie?”. Powiedziałam prawdę. Adrian korzystał z mojego laptopa dwa tygodnie wcześniej. Omar tylko skinął głową, jakby wszystko zaczynało się układać w logiczny wzór.

Helixgate zareagowało błyskawicznie. Odłączyli mój laptop od sieci, wydali mi sprzęt zastępczy i poprosili o podpisanie oświadczenia. Czułam się upokorzona, mimo że wszyscy powtarzali: „To standardowa procedura”. W powietrzu wisiała jednak myśl, której nikt nie wypowiedział: jeśli jesteś niewinna, udowodnimy to — ale do tego czasu jesteś ryzykiem.

Siedząc w małej sali konferencyjnej z przeszkloną ścianą, zobaczyłam kolejne połączenia od Adriana. Nie odebrałam. Zostawił wiadomości głosowe — jedne pełne triumfu, inne paniki. „UwierzylI” — mówił w jednej. W kolejnej: „Dlaczego nie odpisujesz? Co zrobiłaś?”. Odpisałam tylko raz: „Przestań kontaktować się z moim pracodawcą. Przestań używać mojego nazwiska”.

Do południa Omar wrócił z wynikami analizy kryminalistycznej. Na moim laptopie odnotowano zdarzenie podłączenia USB w noc, gdy Adrian „tylko drukował”. Były też próby logowania na moje konto o 1:03 w nocy — kiedy spałam — oraz eksport dokumentów z wewnętrznej wiki. Wzorzec pisania na klawiaturze nie pasował do mojego. Adres IP pochodził z naszego domowego routera. A odcisk urządzenia? Tania bezprzewodowa mysz, której Adrian używał do gier.

W tej chwili wstyd ustąpił miejsca czystej, klarownej złości.

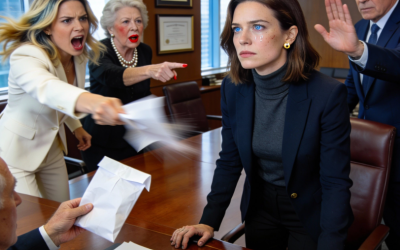

Prawnicy Helixgate skontaktowali się z kancelarią Northbridge, przekazując dowody techniczne: znak wodny, logi sygnałów, łańcuch przechowywania. Zgłosili też sprawę jako podejrzenie kradzieży tajemnicy handlowej i nieautoryzowanego dostępu. Nie wiedziałam, dokąd to zaprowadzi, ale było jasne, że sprawa traktowana jest śmiertelnie poważnie.

Tego wieczoru Adrian czekał na mnie w mieszkaniu, jakbyśmy mieli odbyć zwykłą rozmowę. Jego uśmiech był zbyt szeroki. „No i co?” — zapytał — „już cię zwolnili?”.

Powoli odstawiłam torbę. „Adrian” — powiedziałam — „oni wiedzą, że to przyszło z Northbridge. Wiedzą, że to był honeyfile”.

Jego twarz drgnęła na ułamek sekundy, zanim spróbował się pozbierać. „Blefujesz”. Odtworzyłam mu nagranie, w którym mówił: „UwierzylI”. Krew odpłynęła mu z twarzy.

Przeczytaj dalej, klikając poniższy przycisk (CZYTAJ WIĘCEJ 》)!